The (cyber) Guardian

-

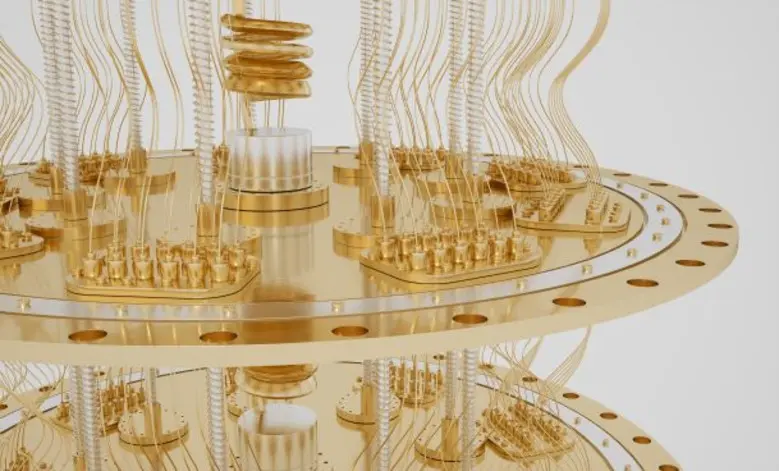

Ciberseguridad cuántica: Una mirada actual y futura

La “amenaza cuántica” dejó de ser teórica. En 2024, NIST publicó los primeros estándares FIPS de criptografía post-cuántica…

-

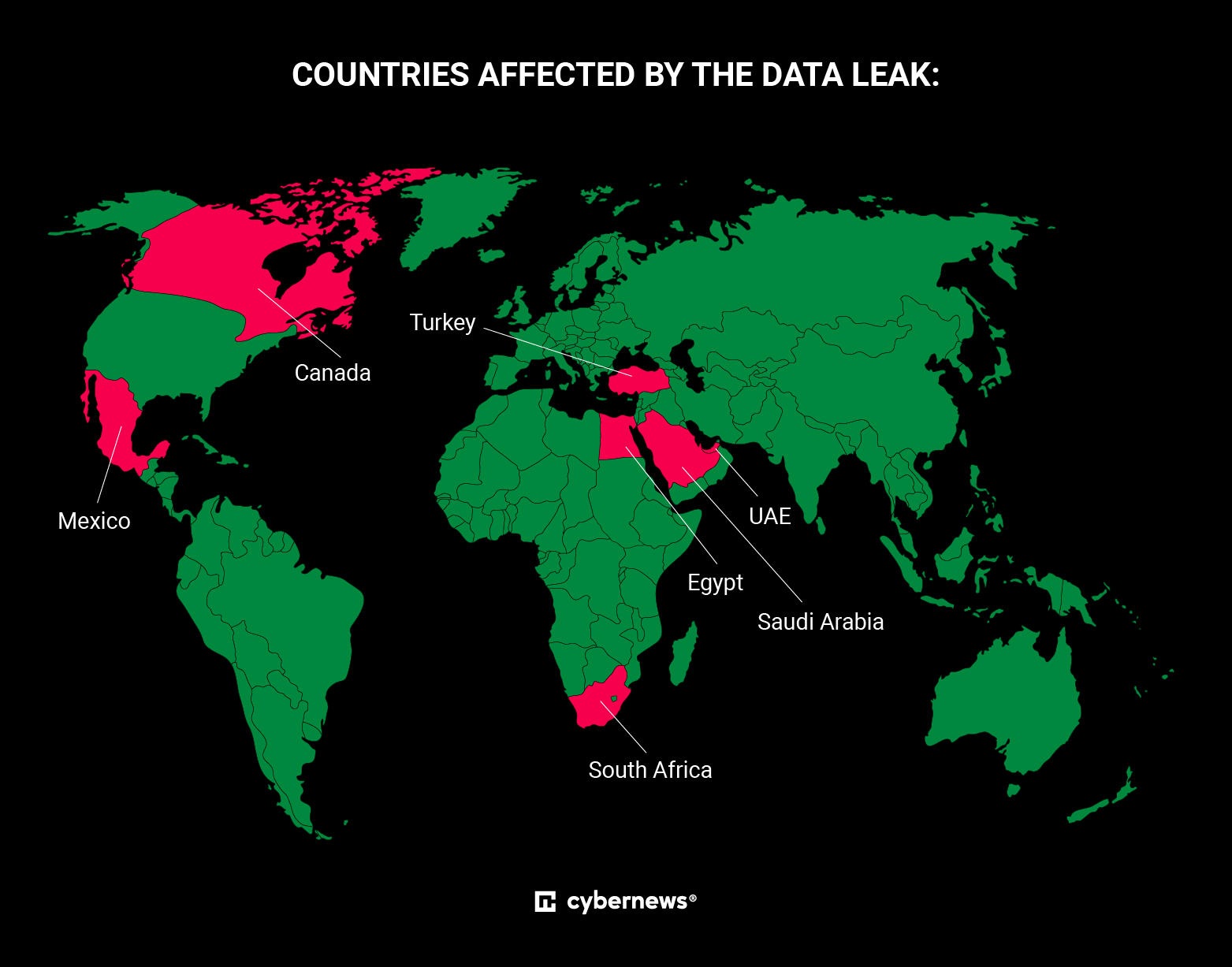

252 millones de identidades expuestas: qué revela este leak global

¿Qué pasó? Cybernews reportó que más de 252 millones de registros de identidad quedaron expuestos por tres servidores…

-

¿Anonimización o seudonimización? (y qué usar cuando ninguna de las dos basta)

No toda necesidad de proteger datos exige “anonimizar”. A veces conviene seudonimizar, otras tokenizar, cifrar, agregar, sintetizar o…

-

“No fue solo un hackeo”: lecciones del millonario fraude que golpeó al controlador de Tanner

Según Pulso (La Tercera), el correo institucional de Ricardo Massú —controlador de Tanner— fue intervenido durante cerca de…

-

La Gestión de Terceros en Ciberseguridad: Clave para un Entorno Digital Seguro

Las organizaciones dependen cada vez más de terceros para llevar a cabo diversas funciones empresariales. Desde proveedores de…

-

Más allá del pentest: Gobierno y gestión de riesgos para un CIO, CTO o CDO que quiere dormir tranquilo

Si una auditoría de ethical hacking te hace sentir seguro, detente y respira: acabas de cubrir solo uno…

-

Ciberataque a Mega: Suplantación de Identidad de Alto Ejecutivo

Según la noticia, los atacantes utilizaron técnicas avanzadas de suplantación de identidad, logrando acceder a sistemas internos y…